- Gobierno

Hackeo Sedena: Ejército vigila a estas organizaciones en Puebla

Pobladores inconformes con la presencia de Bonafont en Juan C. Bonilla, Antorcha Campesina y la Unión Popular de Vendedores y Ambulantes 28 de Octubre (UPVA) se convirtieron en las principales organizaciones que la Secretaría de la Defensa Nacional (Sedena) vigiló en Puebla, desde 2015 hasta abril pasado.

El grupo de hacktivistas Gucamaya liberaron una parte de los archivos que extrajeron de la Sedena, conformados por 6 terabytes de información, sin embargo, a través de su portal pusieron a consulta pública sólo 26 informes con perfiles de activistas y visitas del presidente de la República, Andrés Manuel López Obrador.

Te recomendamos: Gobiernos mexicanos gastan millones en espionaje y obtienen escasos resultados

Destaca que en cinco de los archivos etiquetados como confidenciales revelaron las vigilancias que realizaron a agrupaciones de Puebla, tanto en el gobierno de Enrique Peña Nieto como de Andrés Manuel López Obrador, para monitorear protestas, supuestos linchamientos o un aniversario de Antorcha Campesina.

Vigilan a inconformes de Bonafont

Entre la información más reciente existe un informe de monitoreo de agrupaciones del periodo del 3 al 4 de abril de este año, en la que vigilaron que 150 personas realizaron un mitin en la Alcaldía Milpa Alta de la Ciudad de México, para manifestar su inconformidad con la presencia de Bonafont en Juan C. Bonilla, Puebla.

Sugerimos leer: AMLO confirma hackeo a Sedena; ”lo filtrado es cierto

¡#Puebla en la mira! Hacktivistas #Gucamaya liberaron una parte de los archivos que extrajeron de la #Sedenahttps://t.co/4oVCUJZq3U pic.twitter.com/8OyEI2ZlrD

— Periódico e-consulta (@e_consulta) October 4, 2022

Esta no fue la primera vez que el Ejército monitoreo las actividades de los pobladores inconformes con Bonafont, pues el colectivo publicó otro informe de vigilancias entre el 22 y el 23 de marzo pasado que reporta las actividades del Movimiento de la Tierra y el Agua en el municipio poblano de Juan C. Bonilla.

El Ejército informó en la última semana de marzo de este año que “80 Integrantes del "Movimiento por la Defensa de la Tierra y el Agua", realizaron un mitin frente a la empresa "Bonafont", ubicada en el tramo carretero México-Puebla, en el Mpio. de Juan C. Bonilla, Pue., para conmemorar el "Día Internacional del Agua" e indicar que dicha empresa explota los mantos acuíferos, provocando sequias en la región”.

Entérate: Hackeo a Sedena revela salud de AMLO y orden de soltar a Ovidio

Gobierno de EPN vigila a Antorcha y 28 de Octubre

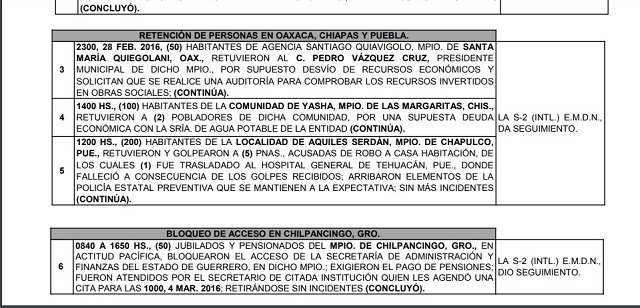

Las vigilancias también se remontan a la administración del expresidente de la República, Enrique Peña Nieto, pues existen tres reportes que se entregaron entre diciembre del 2015 y marzo del 2016, relacionados con actividades en Puebla de la UPVA 28 de Octubre, Antorcha Campesina y pobladores de Chapulco.

Uno de los últimos informes que presentó la Sedena al gobierno de Peña Nieto fue el 1 de marzo del 2016, cuando monitorearon que alrededor de 200 habitantes de Chapulco, Puebla, retuvieron y golpearon a cinco personas por presunto robo casa habitación, por lo que falleció uno de los supuestos implicados.

Puede interesarte: Guacamaya, hackers famosos por exponer a Sedena y AMLO

Otro de los reportes ocurrió el 29 de febrero del 2016, luego de que unos 14 mil integrantes de Antorcha Campesina de Puebla y Veracruz celebraron eventos culturales en el municipio poblano de Huauchinango por la conmemoración del aniversario de la organización.

Mientras que la mención más antigua de Puebla ocurrió el 29 de diciembre del 2015, derivado a una protesta de cerca de 500 integrantes de la UPVA 28 de Octubre que salió del Mercado Hidalgo en la capital poblana hasta el Ayuntamiento capitalino, para exigir la liberación de su entonces dirigente, Rubén Sarabia Sánchez, conocido como “Simitrio”.

Sedena adquiere tecnologías de espionaje

Más de 18.4 millones de pesos (930 mil 558 dólares) destinó la Secretaría de la Defensa Nacional (Sedena) en cuatro compras con Nuga Sys SA de CV dispositivos que permiten tanto extraer datos de dispositivos, pese a que no son parte de las autoridades que cuentan con facultades legales para solicitar intervenciones a comunicaciones privadas al Poder Judicial de la Federación.

A través de decenas de solicitudes de acceso a la información pública y revisiones al portal de Compranet se identificaron entre 2018 y 2021 las compras que ocurrieron en los últimos meses del gobierno de Enrique Peña Nieto y en la primera mitad de la administración de Andrés Manuel López Obrador retomaron las renovaciones de las licencias israelís de UFED 4 PC y Touch 2, especializadas en superar contraseñas de celulares, para obtener una copia de información de los dispositivos, como su mensajería, intercambios de correos o archivos de audio o vídeo.

Leer más: INAI advierte riesgos de seguridad nacional tras hackeo a Sedena

Así reveló @CarlosLoret el estado de salud del presidente de México, @lopezobrador_, mismo que quedó expuesto tras un hackeo a la @SEDENAmx, que dejó al descubierto miles de documentos

— Periódico e-consulta (@e_consulta) September 30, 2022

https://t.co/E2do9aMe19 pic.twitter.com/zfdIcPrWnL

La oficina de Comunicación Social del Ejército respondió a un cuestionario enviado para esta investigación que “esta Secretaría no cuenta con citadas tecnología (para intervenir comunicaciones privadas, informáticas o de extracción de datos)”; no obstante, vía transparencia se contradijo a su postura oficial, porque se les pidió saber cuántas ocasiones utilizaron las licencias de UFED en el periodo que las adquirieron y confirmaron ejecutarlas en 62 ocasiones a petición de la Fiscalía General de Justicia Militar, para esclarecer delitos de sus elementos.

Estos hallazgos forman parte de la base de datos realizada por e-consulta y CONNECTAS, con apoyo de la Red en Defensa de los Derechos Digitales (R3D), para el reportaje “Gobiernos mexicanos gastan millones en espionaje y obtienen escasos resultados”, que identificó al menos 80 contratos de distintas administraciones en el país que destinaron 293.4 millones de pesos (14.4 millones de dólares) para la adquisición de distintos aparatos y softwares especializado en espionaje entre 2018 y 2021. Las operaciones, que fueron concretadas por la mitad de los estados del país y también por el Ejército, podrían ser muchas más ya que se desconoce la cantidad real de compras públicas por la opacidad del sistema.

Estas adquisiciones facilitan a las autoridades del país ejecutar tres tipos de vigilancias: geolocalizaciones para conocer el historial de ubicaciones en las que se encuentran en tiempo real las personas mediante sus dispositivos o celulares; la intervención de comunicaciones privadas; y la extracción de los archivos que contienen los dispositivos, así como pueden superar las contraseñas de bloqueo para acceder a los contenidos.

Destacadas

-

Puebla suma otra derrota al caer 3-2 ante el Atlas en la jornada 7DeportesHace: 13 horas 3 mins

Puebla suma otra derrota al caer 3-2 ante el Atlas en la jornada 7DeportesHace: 13 horas 3 mins -

¿Por qué fue internado el Papa Francisco I y cuál es su estado de salud?EntretenimientoHace: 14 horas 18 mins

¿Por qué fue internado el Papa Francisco I y cuál es su estado de salud?EntretenimientoHace: 14 horas 18 mins -

Michel Franco presenta Dreams en el Festival Internacional de Cine de BerlínCulturaHace: 15 horas 16 mins

Michel Franco presenta Dreams en el Festival Internacional de Cine de BerlínCulturaHace: 15 horas 16 mins -

NBA All-Star Game 2025; horario, jugadores y dónde verlo en MéxicoDeportesHace: 16 horas 38 mins

NBA All-Star Game 2025; horario, jugadores y dónde verlo en MéxicoDeportesHace: 16 horas 38 mins -

Cynthia Klitbo es hospitalizada tras sufrir la picadura de una arañaEntretenimientoHace: 18 horas 10 mins

Cynthia Klitbo es hospitalizada tras sufrir la picadura de una arañaEntretenimientoHace: 18 horas 10 mins -

Eventos artísticos y culturales, ¿qué hacer en Puebla durante febrero?CulturaHace: 18 horas 47 mins

Eventos artísticos y culturales, ¿qué hacer en Puebla durante febrero?CulturaHace: 18 horas 47 mins -

Jannik Sinner, tenista italiano es suspendido tres meses por dopajeDeportesHace: 20 horas 24 mins

Jannik Sinner, tenista italiano es suspendido tres meses por dopajeDeportesHace: 20 horas 24 mins -

Fernando Verdasco, tenista español anuncia su retiro de la liga profesionalDeportesHace: 1 día 14 horas

Fernando Verdasco, tenista español anuncia su retiro de la liga profesionalDeportesHace: 1 día 14 horas

Destacadas

-

Tehuacán tendrá un centro de transformación de residuosMunicipiosHace: 12 horas 16 mins

Tehuacán tendrá un centro de transformación de residuosMunicipiosHace: 12 horas 16 mins -

Estos son los 5 moteles mejor calificados en PueblaSociedadHace: 14 horas 13 mins

Estos son los 5 moteles mejor calificados en PueblaSociedadHace: 14 horas 13 mins -

Personal médico de Sinaloa sin tregua por crisis de violenciaNaciónHace: 14 horas 30 mins

Personal médico de Sinaloa sin tregua por crisis de violenciaNaciónHace: 14 horas 30 mins -

Quinta faena comunitaria refuerza valores del humanismo: ArmentaGobiernoHace: 14 horas 36 mins

Quinta faena comunitaria refuerza valores del humanismo: ArmentaGobiernoHace: 14 horas 36 mins -

Pepe Chedraui realiza faena integral en parque de San Pablo XochimehuacanCiudadHace: 14 horas 55 mins

Pepe Chedraui realiza faena integral en parque de San Pablo XochimehuacanCiudadHace: 14 horas 55 mins -

Grupo armado asalta viviendas en Ahuazotepec y desaparece a un hombreSeguridadHace: 15 horas 45 mins

Grupo armado asalta viviendas en Ahuazotepec y desaparece a un hombreSeguridadHace: 15 horas 45 mins -

Elecciones extraordinarias: PRI apuesta por Valencia y Durán en PueblaPolíticaHace: 15 horas 53 mins

Elecciones extraordinarias: PRI apuesta por Valencia y Durán en PueblaPolíticaHace: 15 horas 53 mins -

IMACP llama a disfrutar de actividades culturales este fin de semanaCiudadHace: 16 horas 24 mins

IMACP llama a disfrutar de actividades culturales este fin de semanaCiudadHace: 16 horas 24 mins